Windows 10 : La fin du support approche, et si vous passiez à Linux ?

Pour une fois j’attaque un sujet qui n’est pas directement lié au développement mais qui va impacter de nombreux utilisateurs ( et dans une moindre mesure les développeurs qui j’espère utilisent déjà linux 😀 )

Le 14 octobre 2025, Microsoft mettra officiellement fin au support de Windows 10. Pour des millions d’ordinateurs à travers le monde, cette échéance marque un tournant décisif. Face à cette situation, une alternative sérieuse et gratuite s’impose : Linux.

Une prolongation est possible via votre compte Microsoft et vous offre 1 an de support supplémentaire, mais la même question se posera dès l’an prochain.

Que signifie la fin du support de Windows 10 ?

Après le 14 octobre 2025, Windows 10 ne recevra plus :

- De mises à jour de sécurité

- De correctifs pour les bugs

- D’assistance technique de Microsoft

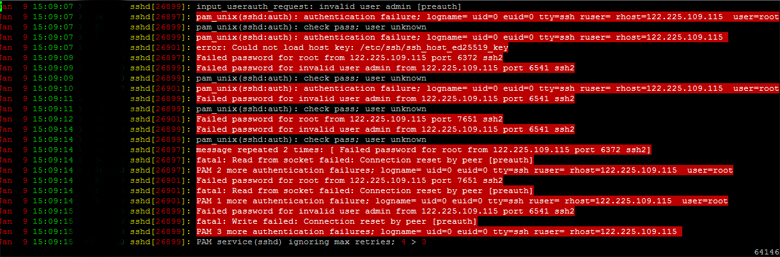

Continuer à utiliser un système non supporté expose votre ordinateur à des risques de sécurité importants : virus, malwares, failles de sécurité non corrigées…

Microsoft pousse les utilisateurs vers Windows 11, mais tous les ordinateurs ne sont pas compatibles.ce…

Windows 10 : La fin du support approche, et si vous passiez à Linux ? Lire la suite »